Entender el ransomware y su nivel de amenazas podría ser una tarea compleja en un mundo lleno de ataques cibernéticos; sin embargo, para aquellos que han vivido el peligro de forma casi tangible, perder su información en un instante se convierte en el inicio de una larga una pesadilla:

Justo después de regresar de una comida donde había acordado un excelente negocio, Raúl Rodríguez encendió su computadora y buscó en ella el proyecto en el que había trabajado durante todo el mes, pero no pudo encontrarlo, lo que sí halló fue una carpeta extraña con el nombre ‘Todos mis documentos’.

Raúl hizo doble clic sobre la carpeta y miró con sorpresa que le solicitaban una contraseña y le pedían revisar su correo. Al consultar los correos más recientes encontró uno con el asunto ‘Contraseña de Todos mis documentos’; luego en el cuerpo del correo leyó que toda su información estaba cifrada y que para conseguir la contraseña debía pagar 35 bitcoins; tenía cinco días para conseguir esa cantidad de moneda virtual o su información sería destruida.

A la amenaza informática que causa este tipo de escenarios se le conoce como ransomware, una palabra compuesta que proviene del inglés ‘ransom’ que significa ‘rescate’ y ‘ware’ proveniente de la palabra ‘software’.

El ransomware, una amenaza en aumento, fue diseñado para chantajear a los usuarios de computadoras infectadas mediante el secuestro virtual de su información en su propio equipo. El usuario no puede tener acceso a sus datos aunque estén en su dispositivo, aún cuando este fuera un smartphone.

En la mayoría de los casos, se trata de un callejón sin salida, ya que a pesar de pagar el rescate solicitado por los cibercriminales, los datos cifrados podrían ser irrecuperables o estar dañados aunque sean descifrados, o inclusive los delincuentes podrían no volver a comunicarse a pesar de haber recibido el pago irrastreable en bitcoins.

Una amenaza en ascenso con un modelo de negocios ‘innovador’

Algunos de los creadores del ransomware inclusive han desarrollado un sistema de negocios ilícitos al que llaman Ransomware As a Service (RaaS), el cual permite, con un pago anticipado, crear este malware en línea aún sin que quien opere la herramienta sepa algo de código. En estos casos, los delincuentes digitales deben pagar por el servicio o pueden recibir hasta la mitad del rescate pagado por los usuarios o empresas infectados.

Algunos de los creadores del ransomware inclusive han desarrollado un sistema de negocios ilícitos al que llaman Ransomware As a Service (RaaS), el cual permite, con un pago anticipado, crear este malware en línea aún sin que quien opere la herramienta sepa algo de código. En estos casos, los delincuentes digitales deben pagar por el servicio o pueden recibir hasta la mitad del rescate pagado por los usuarios o empresas infectados.

Ransomware nuevo y lucrativo

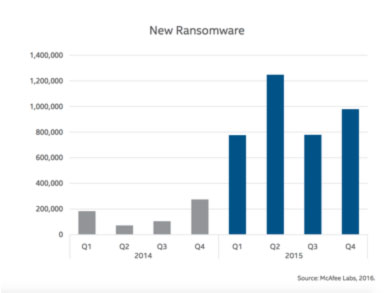

En el cuarto trimestre de 2015 hubo un incremento de 26% de muestras de ransomware debido al código abierto, entre los que figuran Hidden Tear y EDA2, así como al RaaS proporcionado por Ransom32 y Encryptor.

En el cuarto trimestre de 2015 hubo un incremento de 26% de muestras de ransomware debido al código abierto, entre los que figuran Hidden Tear y EDA2, así como al RaaS proporcionado por Ransom32 y Encryptor.

Adicionalmente, las campañas de TeslaCrypt y CryptoWall 3 continúan, por lo que, tal y como se describe en el Reporte de amenazas de McAfee Labs de mayo de 2015, las campañas de ransomware son financieramente lucrativas y hay pocas posibilidades de que los delincuentes sean arrestados, lo que las ha vuelto tan populares entre los delincuentes digitales.

Una vieja amenaza con un negocio renovado

McAfee Labs se enfocó en el ransomware en el segundo trimestre de 2002, cuando en un reporte alertaba del repunte de esta amenaza, con cerca de 130 mil computadoras infectadas; sin embargo, en aquel entonces una dificultad que los ciberdelincuentes tenían para cobrar el rescate estaba relacionada con encontrar un método de pago anónimo, problema que fue resuelto con la aparición de la moneda virtual bitcoin.

McAfee Labs se enfocó en el ransomware en el segundo trimestre de 2002, cuando en un reporte alertaba del repunte de esta amenaza, con cerca de 130 mil computadoras infectadas; sin embargo, en aquel entonces una dificultad que los ciberdelincuentes tenían para cobrar el rescate estaba relacionada con encontrar un método de pago anónimo, problema que fue resuelto con la aparición de la moneda virtual bitcoin.

Al mismo tiempo, en el reporte se informaba que esta amenaza no era nueva, ya que uno de los primeros troyanos vistos en computadoras personales, el troyano AIDS (siglas de SIDA), descubierto en 1989, funcionaba de la misma forma que el actual ransomware; sin embargo, los ataques de este tipo no eran comunes hasta 2002 cuando repuntaron.

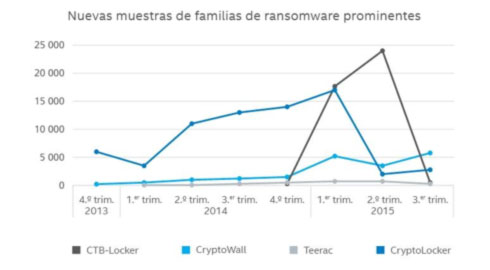

El malware de nueva generación incluye CryptoWall 3, CTB-Locker y CryptoLocker, el cual puede cifrar los archivos secuestrados con algoritmos de clave pública RSA de 2048 bit y ataca sobre todo archivos Microsoft Office, PDF de Adobe y formatos de imágenes como JPG y PNG.

Ransomware, un malware todoterreno

Las diversas variantes de este código malicioso no están limitadas a un sistema operativo en particular, ya que además de computadoras con el sistema operativo Windows, son capaces de infectar smartphones Android, smartwatches, televisiones inteligentes, e inclusive dispositivos médicos como marcapasos o wereables, como se informó en el reporte de predicciones de amenazas 2016 de Intel Security.

Para los dispositivos móviles que utilizan Android, el ransomware llegó en 2014 con un código malicioso de la familia filecoder llamado SimpLocker, el cual mostraba al usuario del móvil afectado mensajes utilizados antes en el llamado ‘virus de la policía’. Este malware después de infectar al dispositivo buscaba archivos en la tarjeta SD del smartphone para cifrarlos y pedir un rescate a cambio de la contraseña para descifrarlos.

En el documento ‘Predicciones sobre amenazas para 2016’ de McAfee Labs, publicado en diciembre de 2015, se advertía que ‘esperamos que el ransomware empiece a atacar también los sistemas Mac OS X en 2016 debido a su creciente popularidad’.

La amenaza del ransomware se intensifica

Una investigación de Intel Security denominada ‘Targeted Ransomware. No Longer a Future Threat’ (Ransomware dirigido. No más una amenaza futura), advierte que los ataques de ransomware dirigidos son una realidad. El documento analiza una nueva variedad de ransomware llamada ‘Samsam’ y explica que su forma de atacar va más allá del phishing y de las descargas no autorizadas que llevan a la ejecución automática del ransomware en las computadoras de los usuarios.

Este nuevo ransomware se explica en el documento y entre sus mayores riesgos está que permite a los atacantes conseguir acceso permanente a la red de la víctima mediante la explotación de una vulnerabilidad y diseminar su acceso a todos los sistemas conectados que pueda hacerlo. En cada sistema se utilizaron varias herramientas para encontrar, cifrar y borrar los archivos originales, así como los respaldos. Estas herramientas incluyen utilidades de Microsoft Sysinternals y partes de proyectos de código abierto. Después de cifrar los archivos, aparece una nota de rescate, donde se exige un pago en bitcoins para recuperar los datos.

Para evitar que este malware sea detectado tanto como sea posible, sus creadores separaron funciones determinadas del archivo ransomware binario, las cuales son ejecutadas mediante herramientas y scripts gratuitos disponibles, así como con secuencias de comandos.

Tipos de archivos que pueden ser cifrados por el ransomware Samsam. Fuente: ‘Targeted Ransomware. No Longer a Future Threat’, de Intel security.

7 buenas prácticas de seguridad contra el ransomware

Para protegerse de esta amenaza, se recomienda que las organizaciones sigan estas prácticas de manera disciplinada.

[box]

- Instalar rápidamente las actualizaciones de seguridad de su sistema, pues en el punto de entrada puede estarse explotando una conocida vulnerabilidad del software de terceros.

- Asegurarse de que el software de seguridad actualizado esté instalado: cuando un malware como el ransomware es descubierto, un software de seguridad actualizado puede ser capaz de detectarlo.

- Implementar una sólida estrategia de respaldo y recuperación de su información, pues son críticas en casos de ataques dirigidos, así como otros eventos catastróficos. Los datos deben estar almacenados en un lugar seguro y de preferencia en otro sitio físico. Además, se debe probar frecuentemente el buen funcionamiento de la estrategia de recuperación.

- No hacer clic en los enlaces incluidos en correos electrónicos no solicitados (SPAM).

- Verificar que el remitente que le envía archivos adjuntos en correos electrónicos sea de confianza. En caso de tener dudas, pregúntele si fue él quien le envió el documento que usted está a punto de abrir.

- No visitar sitios web inseguros pues su computadora podría infectarse sin que usted se dé cuenta.

- No pagar el rescate que le solicitan, ya que además de fomentar este delito, los datos pueden estar dañados o no servir a pesar de ser descifrados. En el peor de los casos usted ni siquiera recibirá una respuesta posterior de los ciberdelincuentes una vez pagado el rescate.

[/box]

Por Edgar Vásquez Cruz