Por primera vez en la historia, el malware que amenaza a las transacciones financieras móviles se encuentra entre los 10 principales programas maliciosos diseñados para robar dinero, según el Boletín de Seguridad de Estadísticas Generales de Kaspersky Lab para 2015.

Maduran las amenazas financieras móviles

En 2015, dos familias de troyanos para la banca móvil (Faketoken y Marcher) aparecieron en la clasificación de las 10 principales familias de malware financiero. Los programas maliciosos que pertenecen a la familia Marcher roban detalles de los pagos en los dispositivos Android.

Los representantes de la familia Faketoken funcionan en colaboración con los troyanos de las computadoras. Manipulan a un usuario para hacerle instalar una aplicación en su teléfono inteligente, que en realidad es un troyano que intercepta una sola vez el código de confirmación (mTAN).

La familia Marcher de troyanos para la banca móvil detecta el inicio de sólo dos aplicaciones después de infectar el dispositivo: la aplicación para la banca móvil de un banco europeo y Google Play. Si el usuario abre Google Play, Marcher mostrará una falsa ventana donde se solicitan los datos de la tarjeta de crédito, que luego van a los estafadores. El troyano utilizará el mismo método cuando el usuario abra la aplicación para sus transacciones bancarias.

Otras tendencias principales de la actividad de los ciberdelincuentes en 2015:

Para tratar de minimizar el riesgo de ser procesados por sus crímenes, los ciberdelincuentes pasaron de los ataques de malware a una distribución muy agresiva de adware. En 2015, el adware representó el número 12 entre las 20 principales amenazas en la web. Se registraron programas de publicidad en el 26.1% de las computadoras de los usuarios.

Kaspersky Lab también observó nuevas técnicas para enmascarar los ataques, códigos encubiertos (shellcodes) y cargas (payloads) para hacer la detección de las infecciones y el análisis de código malicioso más difícil. Específicamente, los ciberdelincuentes utilizaron el protocolo de cifrado Diffie-Hellman y ocultaron paquetes de ataque en objetos Flash.

Los ciberdelincuentes hicieron uso activo de Tor, la tecnología que facilita el anonimato, para ocultar servidores de órdenes y utilizaron Bitcoins para hacer transacciones.

Ransomware: la pesadilla global

En 2015, ransomware expandió rápidamente su presencia en nuevas plataformas. 1 de cada 6 ataques (17%) de ransomware ahora involucra a un dispositivo Android, apenas un año después de que esa plataforma fuera atacada por primera vez.

Se identificaron dos tendencias grandes de ransomware durante 2015: la primera es que el número total de usuarios atacados por ransomware cifrado aumentó a casi 180,000, hasta el 48.3% en comparación con 2014. En segundo lugar, los codificadores se están tornando multimodulares en muchos casos y además del cifrado incluyen funcionalidad diseñada para robar datos de las computadoras de las víctimas.

Distribución geográfica de los ataques en línea

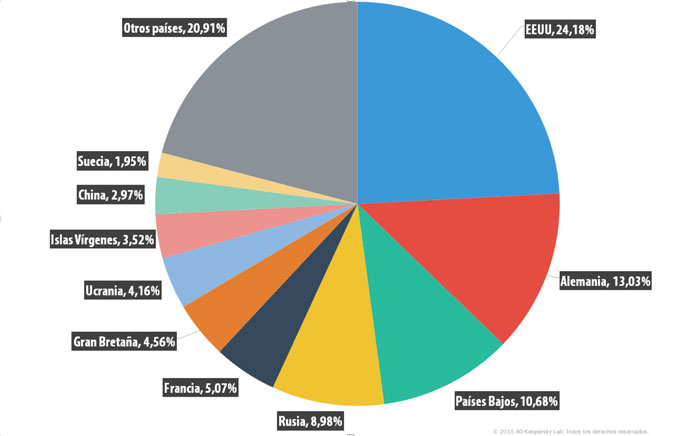

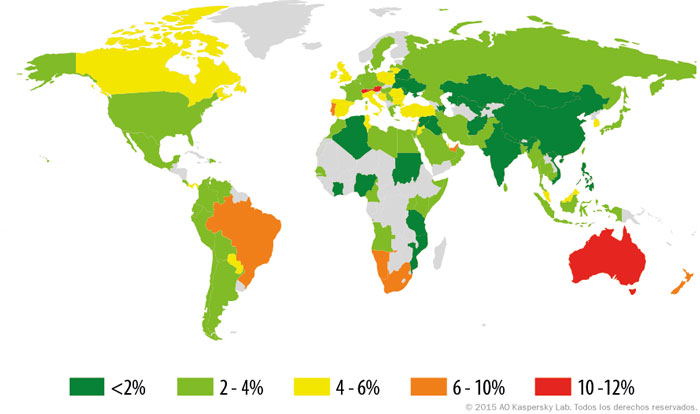

El 80% de las notificaciones de ataques bloqueadas por los componentes antivirus fueron recibidas desde recursos en línea ubicados en 10 países.

Los tres principales países donde los recursos en línea fueron sembrados con malware permanecieron sin cambios respecto al año anterior: Estados Unidos (24.2%), Alemania (13%) y los Países Bajos (10.7%).

Esta calificación demuestra que los ciberdelincuentes prefieren operar y utilizar servicios de hosting (alojamiento) en diferentes países donde el mercado de hosting esté bien desarrollado.